(ранее RA Software Tool) — ПО уже не поддерживается

В методике реализован простой для понимания процессный подход, общие требования к которому изложены в ISO/IEC 27001. Процесс управления рисками может настраиваться под потребности конкретной организации. Для успешной оценки и управления рисками необходимо собирать информацию из различных источников в организации.

Количественные методики используют шкалу с числовыми значениями и последствий, и вероятности, применяя данные из различных источников. Качество анализа зависит от точности и полноты числовых значений и от обоснованности используемых моделей. В большинстве случаев количественная оценка использует фактические данные за прошлый период, обеспечивая преимущество в том, что она может быть напрямую связана с целями ИБ и проблемами организации.

SecureWatch (ранее RiskWatch: http://riskwatch.com)

ПО разработано в 1988 году компанией «RiskWatch International» при участии Национального института стандартов и технологий США, Министерства обороны США и Канады и является по сути стандартом государственных организаций США.

Смешанные методики

CRAMM (UK Government Risk Analysis and Management Method) — ПО уже не поддерживается

Методика разработана компанией «BIS Applied Systems Ltd» пo заказу британского правительства и является государственным стандартом Великобритании. Получивший широкое распространение в мире, данный стандарт используется как в коммерческих, так и государственными организациями Великобритании с 1985 года.

vsRisk (www.vigilantsoftware.co.uk — www.itgovernance.co.uk)

Новая методика, разработанная компаниями «IT Governance» и «Vigilant Software» для оценки рисков ИБ в соответствии с требованиями стандарта ISO/IEC 27001. Также методика соответствует стандартам ISO/IEC 27005 и NIST SP 800—30.

Microsoft Security Assessment Tool (http://technet.microsoft.com/ru-ru/security/cc185712)

Методика состоит из более чем 200 вопросов, охватывающих инфраструктуру, приложения, операции и персонал. Вопросы, связанные с ними ответы и рекомендации выводятся из общепринятых практических рекомендаций, стандартов, таких как ISO 17799 и NIST-800.

ГРИФ (www.dsec.ru)

Комплексная система анализа и управления рисками информационной системы в составе пакета «Digital Security Office 2006», разработанная российской компанией «Digital Security». Использует два алгоритма: модель информационных потоков и модель анализа угроз и уязвимостей.

Риск Менеджер (www.srisks.ru)

Система автоматизации управления рисками, аудита, контроля, мониторинга безопасности банковских и других критических систем, инфраструктур и бизнес-процессов, разработанная Институтом системного анализа Российской Академии Наук.

2.2.2. Оценка последствий инцидента

Входные данные: Перечень идентифицированных сценариев инцидентов, включая идентификацию угроз, уязвимостей и затронутых активов, последствий для активов и бизнес-процессов.

Действие: Влияние бизнеса на организацию, которое может быть результатом возможных или фактических инцидентов ИБ должно быть оценено с учётом последствий нарушений ИБ (потеря конфиденциальности, целостности или доступности активов).

Руководство по реализации: Это значение влияния бизнеса может быть выражено в качественной или количественной формах, однако, любой метод присвоения денежного эквивалента может дать больше информации для принятия решений и, следовательно, сделает возможным более эффективный процесс принятия решений.

Определение ценности активов начинается с классификации активов в соответствии с их критичностью с точки зрения их важности для осуществления бизнес-целей организации.

Затем определяется восстановительная стоимость актива с учетом стоимости:

— восстановления и замены информации;

— последствий для бизнеса от потери или компрометации актива.

Определение ценности активов является ключевым фактором оценки влияния сценария инцидента, поскольку инцидент может затрагивать более, чем один актив. Различные угрозы и уязвимости могут иметь различное влияние на активы. Оценка последствий является, поэтому, связанной с определением ценности активов или делается исходя из анализа влияния на бизнес.

Выходные данные: Перечень оценённых последствий сценария инцидентов, выраженных по отношению к активам и критериям влияния на активы.

2.2.3. Оценка вероятности инцидента

Входные данные: Перечни идентифицированных сценариев инцидентов, включая идентификацию угроз, затрагиваемые активы, используемые уязвимости и последствия для активов и бизнес-процессов. Кроме того, список всех существующих и планируемых средств контроля и состояния их реализации и использования.

Действие: Должна быть оценена вероятность действия сценариев инцидентов.

Руководство по реализации: После идентификации сценариев инцидентов необходимо оценить вероятность каждого сценария и возникающее влияние, используя качественные или количественные методы оценки.

Здесь нужно учитывать тот факт, как часто возникают угрозы и насколько легко могут быть использованы уязвимости, рассматривая:

— опыт и применимую статистику вероятности угроз;

— для источников умышленных угроз: мотивацию и возможности, которые будут меняться с течением времени, и доступные для возможных нарушителей ресурсы, а также восприятие привлекательности и уязвимости активов возможным нарушителем;

— для источников случайных угроз: географические факторы, например, близость к химическому или нефтеперерабатывающему заводу, возможность экстремальных погодных условий и факторы, которые могут оказывать влияние на ошибки персонала и сбои оборудования;

— уязвимости в индивидуальном плане и в совокупности;

— существующие средства контроля и то, насколько эффективно они снижают уязвимости.

Выходные данные: Перечень сценариев инцидентов с количественной или качественной оценкой вероятности их реализации.

2.2.4. Измерение уровня риска

Входные данные: Перечень сценариев инцидентов с их последствиями, касающимися активов, и бизнес-процессов и их вероятности (количественных или качественных).

Действие: Должно быть осуществлено измерение уровня рисков для всех значимых сценариев инцидентов.

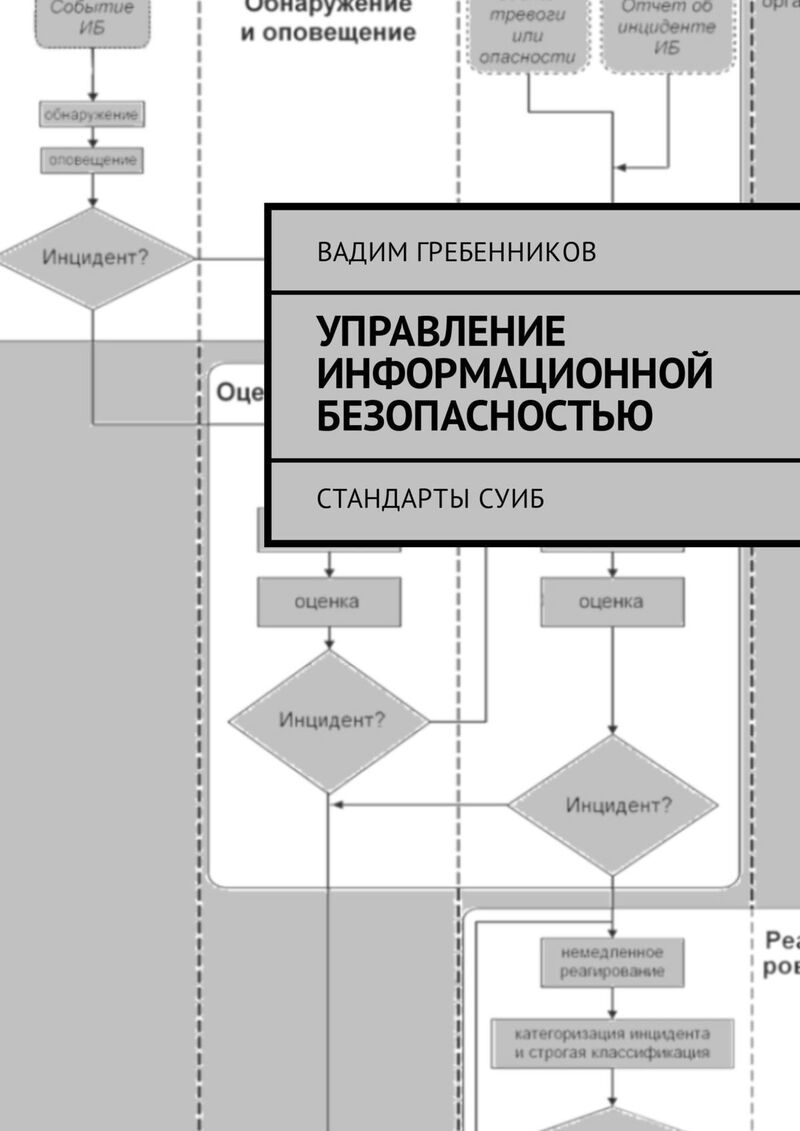

При измерении риска присваиваются значения вероятности и последствий риска. Эти значения могут быть качественными или количественными. Измерение риска основывается на оценённых последствиях и вероятности. Измеренный риск является комбинацией вероятности нежелательного сценария и его последствий.

Для примера идентифицируем значения ценности активов, используя числовую шкалу от 0 до 4. Следующим шагом идентифицируем каждый вид угрозы, каждую группу активов, с которой связан данный вид угрозы, чтобы сделать возможной оценку уровней угроз и уровней уязвимостей.

Ценность активов, уровни угроз и уязвимостей приводим к табличной форме (матрице), чтобы для каждой комбинации идентифицировать соответствующую меру риска на основе шкалы от 0 до 8. Значения заносятся в матрицу структурированным образом.

Для каждого актива рассматриваются уязвимости и соответствующие им угрозы. Теперь соответствующая строка в таблице устанавливает значение ценности актива, а соответствующая колонка — вероятность возникновения угрозы и уязвимости. Например, если актив имеет ценность 3, угроза является «высокой», а уязвимость «низкой», то мера риска будет равна 5.

Аналогичная матрица является результатом рассмотрения вероятности сценария инцидента с учетом влияния на бизнес. Получаемый в результате риск измеряется по шкале от 0 до 8 и может быть оценён по отношению к критериям принятия риска.

Таблица может быть использована также, чтобы связать факторы последствий для активов с вероятностью возникновения угрозы (принимая в расчёт аспекты уязвимости). Первый шаг состоит в оценивании последствий для активов по заранее определённой шкале, например, от 1 до 5, для каждого находящегося под угрозой актива (колонка 2). Второй шаг состоит в оценивании вероятности возникновения угрозы по заранее определённой шкале, например, от 1 до 5, для каждой угрозы (колонка 3).

Третий шаг состоит в вычислении меры риска путём умножения значений колонок 2 и 3. Наконец, угрозы могут быть ранжированы в порядке соответствующей меры риска. Отметим, что значение «1» в колонках 2 и 3 соответствует наименьшим последствиям и вероятности угрозы, а в колонке 5 — наибольшей опасности.